第十六届蓝桥杯网络安全部分WP

第十六届蓝桥杯网络安全部分WP

LinstarsezEvtx

题目内容:

EVTX文件是Windows操作系统生成的事件日志文件,用于记录系统、应用程序和安全事件。(本题需要选手找出攻击者访问成功的一个敏感文件,提交格式为flag{文件名},其中文件名不包含文件路径,且包含文件后缀)

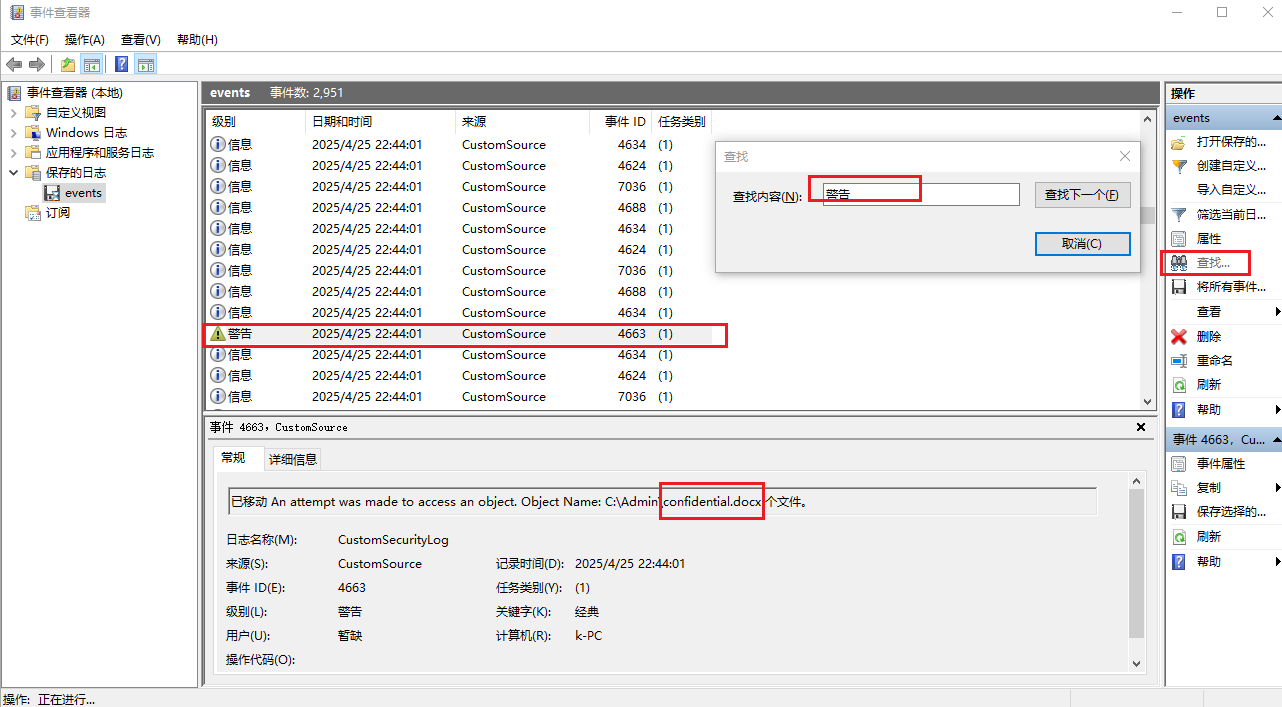

题目给了一个events.evtx,是windows日志文件。

打开后搜索警告,发现敏感内容

1 | flag{confidential.docx} |

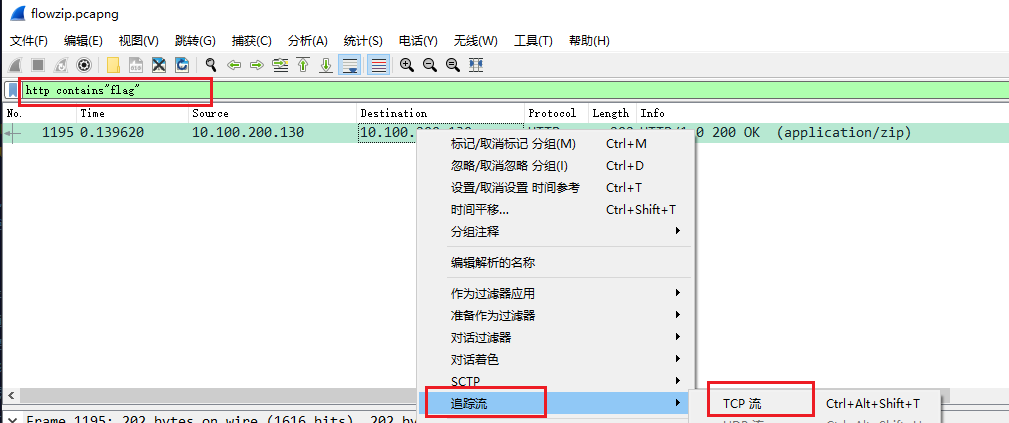

flowzip

题目给了一个

搜索flag关键字即可

星际XML解析器

题目内容:

你已进入星际数据的世界,输入XML数据,启动解析程序,探索未知的数据奥秘!

利用file协议可以读取flag

1 |

|

ShadowPhases

题目内容:

在调查一起跨国数据泄露事件时,你的团队在暗网论坛发现一组被称作’三影密匣’的加密缓存文件。据匿名线报,这些文件采用上世纪某情报机构开发的“三重影位算法”,关键数据被分割为三个相位,每个相位使用不同的影位密钥混淆。威胁分析显示,若不能在48小时内还原原始信息,某关键基础设施的访问密钥将被永久销毁。逆向工程师的日志残页显示:’相位间存在密钥共鸣,但需警惕内存中的镜像陷阱..

在strcmp处下断点

查看栈,就发现flag

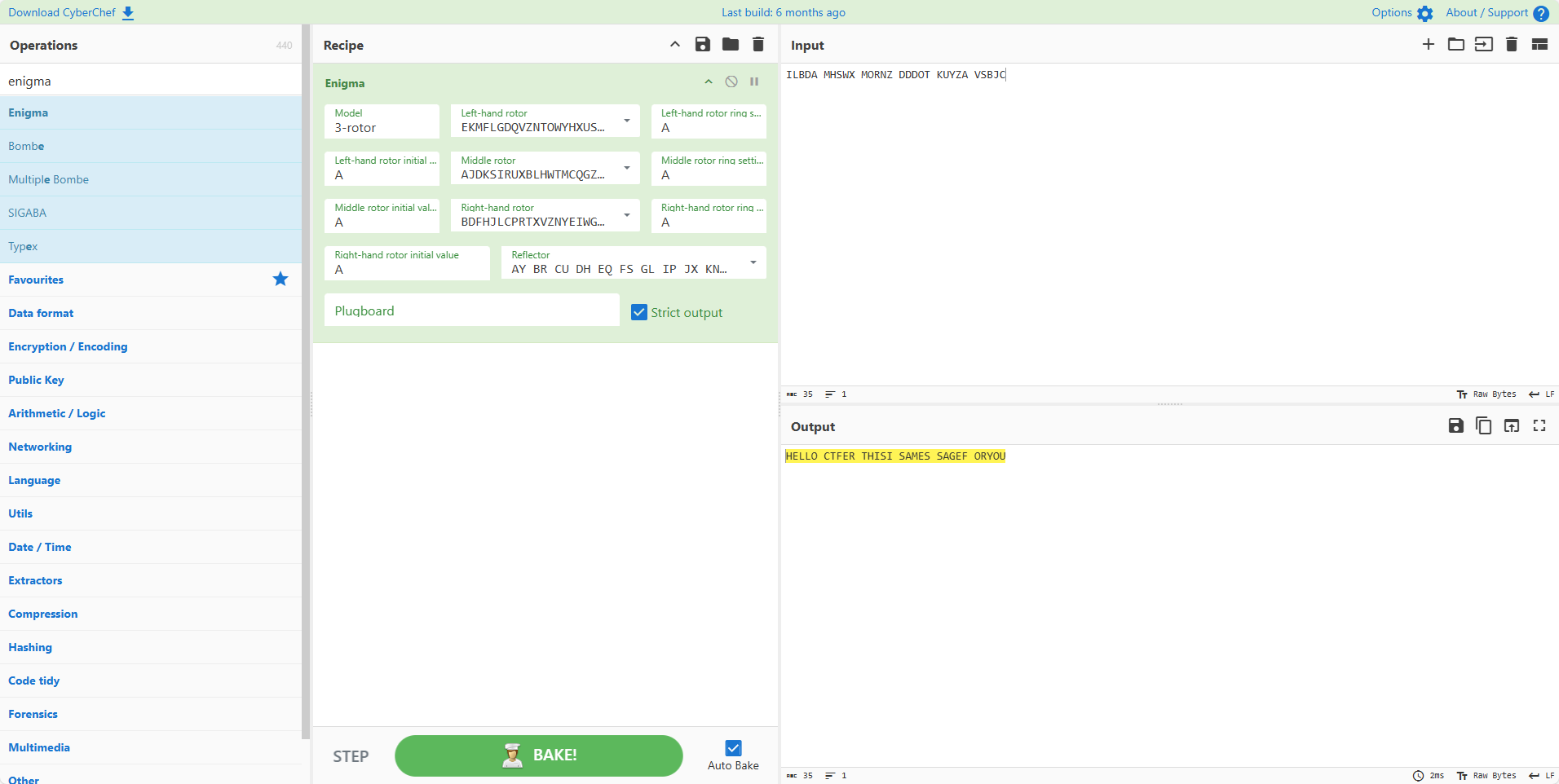

Enigma

题目内容:

Enigma是20世纪早期由德国工程师Arthur Scherbius设计的一款便携式机械加密设备,旨在为需要高安全性通信的场景提供加密保护。其核心原理基于可旋转的机械转子、反射器和接线板的组合,通过复杂的电路转换实现对明文的加密与解密。

打开CyberChef,把题目给的密文扔进去

输出结果就是flag

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果